#Escítala

Text

Imaginen … el principio de Planímedes. CXXX.

Principio de Planímedes, año XI.

Todo franquista sumergido en democracia experimenta una frustración plana y a la derecha directamente proporcional a la satisfacción de todo demócrata conocedor de su escozor.

Eureka.

View On WordPress

#Albert#Albert Sans#Anti#Antifascismo#Antifascista#Antifranquista#Colegio#Cueva de Ilotas Exánimes#Demócrata#Democracia#Derecha#Empresa#Escítala#Escozor#Eureka#Excelencia#Extenuación por la Implacable Sosa#Falange#Falangismo#Falangista#Fascismo#Fascista#Francisco#Franco#Franquismo#Franquista#Frustración#Hecatónquiros#Hostium#Imaginen

12 notes

·

View notes

Text

Ecuación #51: La Encripción de Datos

Hace 2400 años el Mar Ageo en Grecia estaba sumido en guerra. Esparta y Atenas libraban fieras batallas por el dominio regional. A los diferentes escenarios se enviaban mensajes militares que debían ser protegidos con la vida para que los planes no fueran interceptados por el enemigo. Los Espartanos tenían un método ingenioso. Enrollaban una cinta de cuero en un tronco y escribían el mensaje ahí. Luego desenrollaban la cinta y la enviaban. Su destinatario debía tener un tronco del mismo grosor para que al enrollar la cinta de nuevo, las letras se alinearan correctamente y el mensaje fuera legible. Le llamaban “escítala” y así transmitían mensajes que aunque fueran interceptados, no podían ser entendidos.

Los Espartanos habían inventado un método sencillo de lo que hoy llamamos “encriptación de datos”.

A lo largo de la historia las sociedades han necesitado guardar y compartir secretos. En el primer milenio, los romanos y árabes desarrollaron sus propias formas de cifrar mensajes simplemente sustituyendo letras. En 1467 el italiano Leon Battista Alberti inventó un aparato de encriptación que utilizaba una palabra secreta como “llave” porque sus letras servían como guía de un rotor que modificaba las letras del resto del mensaje. Su método fue tan revolucionario y efectivo que no pudo ser roto por casi 450 años. Durante la Segunda Guerra Mundial los Nazis utilizaron la máquina “Enigma”, tan sofisticada que romper su cifrado significaba probar más de 15,000,000,000,000,000,000 de posibilidades. Aún así el matemático inglés Alan Turing inventó una máquina para romper el cifrado y con ello hizo posible la victoria aliada.

youtube

La explicación de la Máquina Enigma Alemana

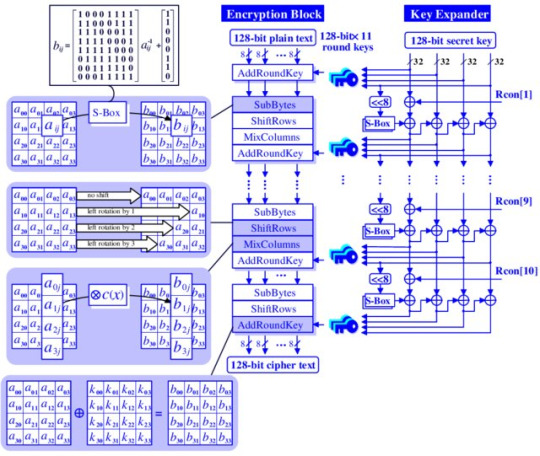

Hoy las transacciones bancarias, sitios web, celulares o firmas electrónicas dependen de compleja encriptación para asegurar la integridad y protección de los datos. Estos esquemas son rápidos de aplicar y prácticamente imposibles de descifrar. El más moderno y popular algoritmo es el “Rijndael”, que funciona dividiendo los datos en bloques y aplicando a cada uno una serie de combinaciones y permutaciones basadas en llaves de 128 o más valores.

Esquema del movimiento de bits en el algoritmo Rijndael.

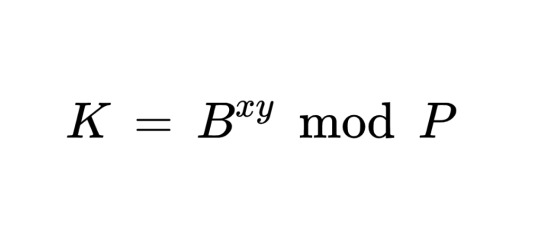

El Rijndael es tan seguro que aun con todas las computadoras del mundo intentando descubrir un mensaje cifrado con llaves de 128 valores, les tomaría mucho más tiempo que la edad actual del universo. Se necesita la llave. Pero ¿como intercambiar la llave (K) para que no sea interceptada por un tercero? La solución es el algoritmo Diffie-Hellman, que se basa en la siguiente ecuación:

Dejando a un lado los detalles, si el remitente escoge (X) y el destinatario (Y), sin compartirlos, entonces solo intercambiando (B) y (P) pueden ambos calcular la misma llave (K) sin que ningún intermediario pueda calcularla. ¿Por qué? Porque (P) es un número primo enorme y factorizar el producto de grandes primos es extremadamente difícil.

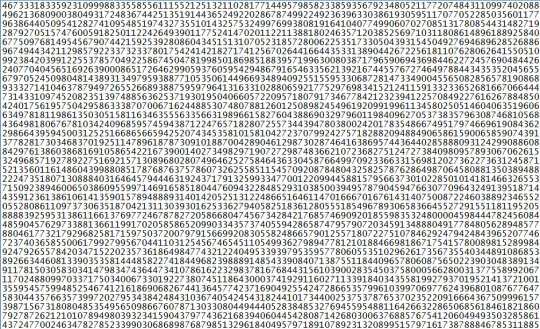

Haga el ejercicio. El número 3,411,321,005,933 tiene solamente dos factores (aparte de 1 y el número mismo). ¿Cuales son? No le queda otra mas que ir probando. Aún con calculadora le tomaría meses. El algoritmo Diffie-Hellman utiliza (P) con longitudes arriba de los 600 dígitos, cuyos productos son números de más de 360,000 dígitos. Aún para una supercomputadora sería prácticamente imposible descifrar la llave.

Los numeros primos enormes son fundamentales en técnicas modernas de cifrado.

Otro método, el RSA, utiliza dos llaves distintas. Lo que se encripta con una se descifra con la otra y viceversa. En este caso, mientras una se mantenga secreta, la otra puede hacerse pública. Esto elimina la necesidad de un método de intercambio de llaves y pueden utilizarse números aún más grandes.

Por ahora no hay métodos para romper el Rijndael o el RSA. Se consideran intractables para computadoras convencionales. Pero en laboratorios alrededor del mundo se investiga un nuevo tipo de computación, la computación cuántica, cuyo poder es tan grande que en teoría serían capaces de romper todos estos esquemas en cuestión de minutos. Por eso se diseñan ya los cifrados post-cuánticos.

0 notes

Text

Criptográfica

La historia de la criptografía

La historia de la criptografía es larga y abunda en anécdotas. Ya las primeras civilizaciones desarrollaron técnicas para enviar mensajes durante las campañas militares, de forma que si el mensajero era interceptado la información que portaba no corriera el peligro de caer en manos del enemigo.

El primer método de criptografía fue en el siglo V a. C., era conocido como "Escítala", un método de trasposición basado en un cilindro que servía como clave en el que se enrollaba el mensaje para poder cifrar y descifrar. El segundo criptosistema que se conoce fue documentado por el historiador griego Polibio: un sistema de sustitución basado en la posición de las letras en una tabla. También los romanos utilizaron sistemas de sustitución, siendo el método actualmente conocido como César, porque supuestamente Julio César lo empleó en sus campañas, uno de los más conocidos en la literatura (según algunos autores, en realidad Julio César no usaba este sistema de sustitución, pero la atribución tiene tanto arraigo que el nombre de este método de sustitución ha quedado para los anales de la historia)

Quien invento la criptográfica?

La era de la criptografía moderna comienza realmente con Claude Shannon, que podría decirse que es el padre de la criptografía matemática.

Qué importancia se le dio en la Segunda Guerra Mundial?

La criptografía fue clave durante la Segunda Guerra Mundial y, de hecho, hizo cambiar el curso de la guerra. Alemania había conseguido dominar el Atlántico Norte con su flota de submarinos, y sus comunicaciones eran indescifrables gracias a la máquina Enigma.

Cuál es la importancia que se le da en este tiempo?

La criptografía se utiliza en la actualidad para dar garantías de seguridad a la información. ... La criptografía ofrece claves capaces de cifrar o descifrar esa información utilizando diferentes técnicas.

Todos manejamos la criptográfica en nuestra vida cotidiana y porque no nos damos cuenta?

Porque no estamos acostumbrados a escullar a escribir el termino de criptografía ya que usamos otro tipo de nombres para referirnos a esa manera de comunicarnos entre nosotros

Referencia

https://es.wikipedia.org/wiki/Criptograf%C3%ADa

https://es.wikipedia.org/wiki/Historia_de_la_criptograf%C3%ADa#:~:text=La%20era%20de%20la%20criptograf%C3%ADa,padre%20de%20la%20criptograf%C3%ADa%20matem%C3%A1tica.

https://www.eldiario.es/turing/criptografia/breve-historia-criptografia_1_4878763.html#:~:text=Criptograf%C3%ADa%20en%20la%20Segunda%20Guerra,gracias%20a%20la%20m%C3%A1quina%20Enigma.

https://www.bbc.com/mundo/noticias-50862657#:~:text=La%20criptograf%C3%ADa%20se%20utiliza%20en,de%20seguridad%20a%20la%20informaci%C3%B3n.&text=La%20criptograf%C3%ADa%20ofrece%20claves%20capaces,esa%20informaci%C3%B3n%20utilizando%20diferentes%20t%C3%A9cnicas.

0 notes

Text

Imaginen … Seppuku. CXXVII.

El padre y la hoja en las entrañas. En pie junto a él, el hijo y la katana.

Rúbrica de sangre.

View On WordPress

#Albert#Albert Sans#Anti#Antifascismo#Antifascista#Antifranquista#Colegio#Cueva de Ilotas Exánimes#Educación#Empresa#Enseñanza#Entrañas#Escítala#Excelencia#Extenuación por la Implacable Sosa#Falange#Falangismo#Falangista#Familia#Fascismo#Fascista#Franco#Franquismo#Franquista#Hecatónquiros#Hija#Hijas#Hijo#Hijos#Hostium

12 notes

·

View notes

Text

Imaginen … la diversión. CXXVI.

No seguiste la prescripción del griego y no entregaste al hijo pues, también de hierro o bronce, declararía tu ausencia de oro.

Humillado, causa, ha sido tu labor una aspiración de ocultación en la diversión o Excelencia, en la reducción de todo hijo a hierro o bronce en la igualación, en la identificación.

De nuevo contra el texto del griego, creador de mitos, tu empresa no tendría que…

View On WordPress

#Anti#Antifascismo#Antifascista#Antifranquista#Bronce#Causa#Colegio#Cueva de Ilotas Exánimes#Diversión#Educación#Empoderamiento#Enseñanza#Epifenómeno#Escítala#Excelencia#Extenuación por la Implacable Sosa#Falange#Falangismo#Falangista#Fascismo#Fascista#Feminismo#Feminista#Filosofía#Francisco#Franco#Franquismo#Franquista#Grecia#Griega

12 notes

·

View notes

Text

Escítala - Nueva publicación en la serie Imaginen …

Escítala, nueva publicación en la serie Imaginen …

Escítala contiene los textos numerados CVI-CXX en este blog.

Descarga segura y gratuita.

View On WordPress

#Colegio#Cueva de Ilotas Exánimes#Educación#Empresa#Escítala#Excelencia#Extenuación por la Implacable Sosa#Fascismo#Franquismo#Hecatónquiros#Hostium#Imaginen#Invidia#Joaquín#Joaquín Plana#La piedra de Heráclea#Lantenac#Naves#Panamá#Plana#Privado#purdah#Siste#Torturadero#Viator

2 notes

·

View notes

Text

Imaginen … a Niké. CXLI.

Que en una familia cuyas rentas mensuales son consideradas y ajustadas a diario se opte por contratar educación privada para un hijo, para una hija, es una victoria de clase: financia la continuidad del privilegio, lo confirma en la aspiración y en su razón, juzga la educación pública. Identificándose con la clase del privilegio, tal familia anula las clases – la percepción de injusticia social,…

View On WordPress

#Albert#Albert Sans#Alumna#Alumnado#Alumnas#Alumno#Alumnos#Anti#Anti-tauromaquia#Antifascismo#Antifascista#Antifranquista#Chica#Chicas#Chico#Clase#Clases#Colegio#Cueva de Ilotas Exánimes#Docencia#Docente#Docentes#Educación#Empresa#Enseñanza#Escítala#Estudiante#Estudiantes#Excelencia#Extenuación por la Implacable Sosa

0 notes

Text

Imaginen … el panteón. CXL.

En la sociedad de la competición, cada empresa sólo puede ser tal que nada mayor pueda ser concebido. Ontología del capital. Educación en necesidad, en eternidad. En elogio.

Falacia de la magnitud, de lo contable, de la clasificación. (De)mostrado el embuste en una sociedad de la competición que multiplica aquello mayor que lo cual nada puede ser concebido. Que multiplica la Excelencia.

Anselmo de Canterbury y Einstein. Capitalismo y Oppenheimer.

View On WordPress

#Albert#Albert Sans#Alumna#Alumnado#Alumnas#Alumno#Alumnos#Anselmo#Anti#Antifascismo#Antifascista#Antifranquista#Canterbury#capital#capitalismo#Colegio#Cueva de Ilotas Exánimes#Docencia#Docente#Docentes#Educación#Einstein#Empresa#Enseñanza#Escítala#Estudiante#Estudiantes#Excelencia#Extenuación por la Implacable Sosa#Falange

0 notes

Text

Imaginen … una llaga. CXXXIX.

Un acosador lo es.

Admira a quien personificara el acoso que a él afligió. Admira la posición de poder, la capacidad de producción de dolor, sentida mágica por incomprensible. Ya sólo habrá compensación en la auto-admiración, en la encarnación de la emoción que imagina en su acosador, imagen generada sin conciencia de identidad.

Un acosador es una llaga que no cura, una autoestima en…

View On WordPress

#Acosador#Acoso#Admiración#Albert#Albert Sans#Anti#Antifascismo#Antifascista#Antifranquista#Colegio#Cueva de Ilotas Exánimes#Docencia#Docente#Docentes#Educación#Empresa#Enseñanza#Escítala#Estudiante#Estudiantes#Excelencia#Extenuación por la Implacable Sosa#Falange#Falangismo#Falangista#Fascismo#Fascista#Francisco#Franquismo#Franquista

0 notes

Text

Imaginen … Digna de Caravaggio. CXXXVIII.

La mejor tutora del colegio descrita. Velada o apta para el puesto. Desdeñosa o servil en relación a la luz. La sorda ambición doméstica de sumisión es, apenas, tragedia. Pero es un destino o sentido. Hallado, ha de custodiarse. Es la maldición de la presunción de finalidad en la existencia sin elección de causa. Vehiculas la productividad para creer en la fertilidad, revelándote, así, desecada,…

View On WordPress

#Albert#Albert Sans#Alumna#Alumnado#Alumnas#Alumno#Alumnos#Anti#Antifascismo#Antifascista#Antifranquista#Claroscuro#Colegio#Cueva de Ilotas Exánimes#Docencia#Docente#Docentes#Ebau#Empresa#Escítala#Estudiante#Estudiantes#Excelencia#Extenuación por la Implacable Sosa#Falange#Falangismo#Falangista#Fascismo#Fascista#Feminism

0 notes

Text

Imaginen … a un no-muerto. CXXXVII.

Cuando te dijiste que habías matado a un hombre. Asististe al descenso del ataúd al fondo de la fosa y a la otra tarea de arrojar tierra sobre su tapa. No viste, sin embargo, el cuerpo en el interior del ataúd; o acaso sí lo viste, y también la tapa oscureciendo un semblante, pero no imaginaste qué podría suceder con un cuerpo encerrado en un ataúd enterrado, además de pudrirse.

Y entonces una…

View On WordPress

#Albert#Albert Sans#Alumna#Alumnado#Alumnas#Alumno#Alumnos#Anti#Antifascismo#Antifascista#Antifranquista#Ataúd#Conciencia#Cuerpo#Cueva de Ilotas Exánimes#Educación#Escítala#Excelencia#Existir#Extenuación por la Implacable Sosa#Falange#Falangismo#Falangista#Fantasma#Fascismo#Fascista#Fosa#Francisco#Franco#Franquismo

0 notes

Text

Imaginen … Contra Séneca*. CXXXV.

Sólo en el oleaje se discierne cabalmente. Sólo en el rigor de la soledad revelada imposible se ejercita la delineación de contornos. Sólo en el rugido el tiempo es presente o no tiempo y olvido y recuerdo ejes de otra ordenación. Sólo en el crujido de las tablas que desvela al naufragio alienta el infinito.

——

* De la cólera, Libro III.

View On WordPress

#Albert#Albert Sans#Alumna#Alumnado#Alumnas#Alumno#Alumnos#Anti#Antifascismo#Antifascista#Antifranquista#Cólera#Colegio#Contra#Cueva de Ilotas Exánimes#Educación#Empoderamiento#Empresa#Escítala#Estudiantes#Excelencia#Extenuación por la Implacable Sosa#Falange#Falangismo#Falangista#Feminismo#Feminista#Francisco#Franco#Franquismo

0 notes

Text

Imaginen … el barco de Teseo. CXXXII.

Es la idea de la identidad un ingenio del temor al tiempo, también idea. Realidad o percepción. El barco de Teseo no existe más, pero es: la supervivencia de tu empresa pende de tal imagen. Ahora que te vas, caudillo de docentes. La sustitución de las tablas inutilizadas o su renovación mintiendo continuidad, permanencia. Esencia.

View On WordPress

#Albert#Albert Sans#Alumna#Alumnado#Alumnas#Alumno#Alumnos#Antifascismo#Antifascista#Antifranquista#Caudillo#Colegio#Continuidad#Cueva de Ilotas Exánimes#Docencia#Docente#Docentes#Educación#Empresa#Escítala#Esencia#Estudiante#Estudiantes#Excelencia#Extenuación por la Implacable Sosa#Falange#Falangismo#Falangista#Fascismo#Fascista

0 notes

Text

Imaginen … la tanatosis. CXXIII.

Capitellum, has girado la aguja en la rosa para nombrar tu parque. Por la nostalgia devorado porque temes al tiempo. Y por la cobardía.

View On WordPress

#Aguja#Alumna#Alumnado#Alumnas#Alumno#Alumnos#Anti#Antifascismo#Antifascista#Antifranquista#Cobardía#Cueva de Ilotas Exánimes#Docencia#Docente#Docentes#Educación#Empoderamiento#Escítala#Este#Excelencia#Extenuación por la Implacable Sosa#Falange#Falangismo#Falangista#Feminismo#Feminista#Francisco#Franco#Franquismo#Franquista

1 note

·

View note