#adrion_ir

Photo

آیا از کلمات عبور طولانی و پیچیده استفاده می کنید؟ آیا به خاطر سپردن آنها دشوار است؟ بسیار عالی. به این معنی است که آنها قوی هستند. برای به ایمن داشتن کلمات عبور خود از Bitdefender Password Manager استفاده کنید. #worldpasswordday #passwordday #password #bitdefender #adrion_ir #adrion #بیت_دیفندر #آدرین #پسورد https://www.instagram.com/p/B_5bEKkDUtv/?igshid=1g45ibb7hllxl

0 notes

Photo

نتایج تحقیقات لابراتوارهای امنیتی بیت دیفندر نشان دهنده افزایش روز افزون سیر تکاملی تهدیدات سایبری با مضمون ویروس همه گیر کرونا در ماه آوریل می باشد. این در حالی ست که تا اواسط ماه مارس نیز این رشد ۵ برابر بیشتر از ماه گذشته بوده است. #bitdefender #adrion #adrion_ir #covid19 #coronavirus #corona #cybersecurity #march #may #world #بیت_دیفندر #آدرین #امنیت #ویروس_کرونا #کرونا #ویروس https://www.instagram.com/p/B_unoMSD7Jr/?igshid=1tojj53ym9q87

#bitdefender#adrion#adrion_ir#covid19#coronavirus#corona#cybersecurity#march#may#world#بیت_دیفندر#آدرین#امنیت#ویروس_کرونا#کرونا#ویروس

0 notes

Photo

لابراتوار بیت دیفندر موفق به ساخت ابزار رمزگشایی از فایل هایی شد که از طریق باج افزار Shade(Troldesh) رمزگذاری شده اند. در صورتیکه فایل های شما با این باج افزار، رمزگذاری شده اند، با ما تماس بگیرید. #bitdefender #adrion #adrion_ir #ransomware #decryption #tools #cybersecurity #shade #troldesh #بیت_دیفندر #آدرین #امنیت #باج_افزار https://www.instagram.com/p/B_sHGzEjgwn/?igshid=1aze4equc7e73

#bitdefender#adrion#adrion_ir#ransomware#decryption#tools#cybersecurity#shade#troldesh#بیت_دیفندر#آدرین#امنیت#باج_افزار

0 notes

Photo

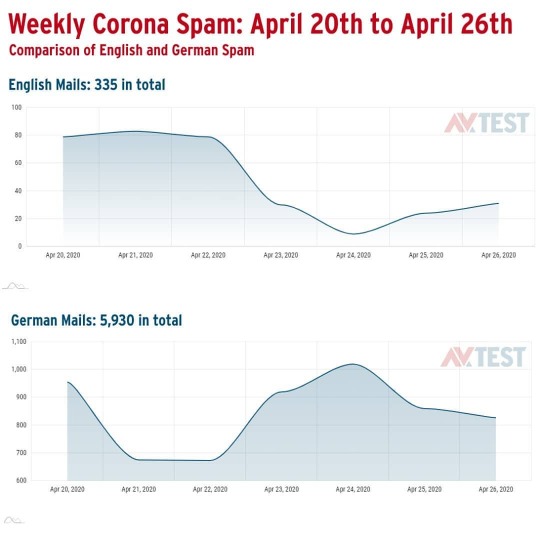

از ۲۰ تا ۲۶ آوریل، تعداد ۶۲۶۸ هرزنامه مرتبط با ویروس کرونا شناسایی شده است که با میزان شناسایی شده در هفته گذشته کاملا یکسان می باشد. سطح آگاهی کارکنان خود را نسبت به هرزنامه ها و اقدام در برابر آنها بالا ببرید. #bitdefender #vbspam #avtest #spam #covid19 #corona #adrion #adrion_ir #بیت_دیفندر #آدرین #اسپم #هرزنامه #کرونا #کووید۱۹ https://www.instagram.com/p/B_myXwuD5VY/?igshid=1agplb2pckg56

#bitdefender#vbspam#avtest#spam#covid19#corona#adrion#adrion_ir#بیت_دیفندر#آدرین#اسپم#هرزنامه#کرونا#کووید۱۹

0 notes

Photo

باج افزار به روایت اعداد!!! Ransomware by the numbers. خوب است بدانیم که بالاترین سیستم محافظتی در مقابل باج افزارها توسط بیت دیفندر ارائه می شود. با ما تماس بگیرید. #bitdefender #adrion #adrion_ir #ransomware #number #infographic #بیت_دیفندر #آدرین #باج_افزار https://www.instagram.com/p/B_h504djdx_/?igshid=y2819el1v83m

0 notes

Photo

AV-TEST Annual awards بیت دیفندر همواره در طول یک دهه گذشته در آزمون های لابراتوار امنیتی AV-TEST دارای رتبه برتر بوده است. #bitdefender #avtest @bitdefender #adrion #adrion_ir #protection #performance #repair #android #mobile @maikmorgenstern @maikmorgenstern88 #بیت_دیفندر #آدرین #آنتی_ویروس https://www.instagram.com/p/B_fQ0HADy-J/?igshid=173sm14p2h7dp

#bitdefender#avtest#adrion#adrion_ir#protection#performance#repair#android#mobile#بیت_دیفندر#آدرین#آنتی_ویروس

0 notes

Photo

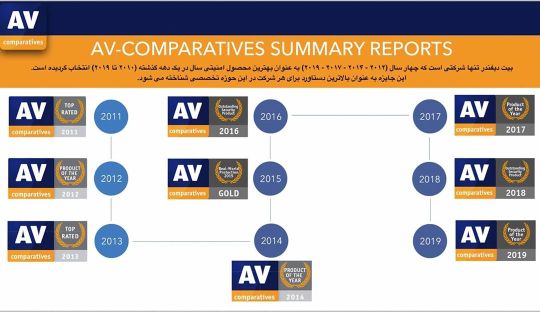

بیت دیفندر تنها محصولی است که چهار سال ۲۰۱۲-۲۰۱۴-۲۰۱۷-۲۰۱۹ به عنوان برترین محصول امنیتی سال در یک دهه گذشته انتخاب گردیده است. این جایزه به عنوان بالاترین دستاورد برای هر شرکت در این حوزه تخصصی شناخته می شود. #bitdefender #avcomparatives #av #best #productoftheyear #adrion #adrion_ir @bitdefender @bitdefenderenterprise @avcomparatives #بیت_دیفندر #آدرین #امنیت https://www.instagram.com/p/B_cefhIjYTR/?igshid=kv9wjv38ohqn

0 notes

Photo

ما معمولا از مناسبت های مربوط به فناوری یاد می کنیم. ولی امروز باید روز قهرمانان واقعی این دوران را جشن بگیریم. امروز روز جهانی پزشکان است! Happy national doctors day! #happydoctorsday #happynationaldoctorsday #doctor #healthcare #corona #coronavirus #30march #adrion_ir #adrion #bitdefender #covid_19 #دکتر #قهرمان #پزشک #کرونا #کرونا_را_شکست_میدهیم #آدرین https://www.instagram.com/p/B-Xaam9jcUT/?igshid=10mmrvsnppmae

#happydoctorsday#happynationaldoctorsday#doctor#healthcare#corona#coronavirus#30march#adrion_ir#adrion#bitdefender#covid_19#دکتر#قهرمان#پزشک#کرونا#کرونا_را_شکست_میدهیم#آدرین

0 notes

Photo

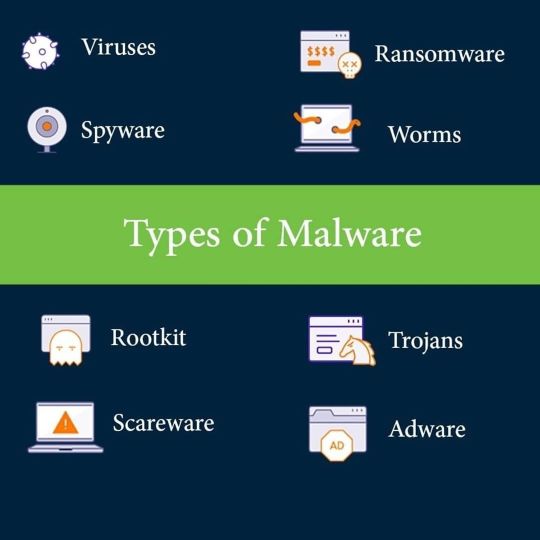

با انواع و اقسام بدافزارها آشنا شوید!! Type of Malware #malware #rootkit #worm #virus #trojan #ransomware #spam #scammer #spyware #scareware #adware #phishing #adrion_ir #adrion https://www.instagram.com/p/B-UnU3LD9CD/?igshid=1n4xprfwggjk7

#malware#rootkit#worm#virus#trojan#ransomware#spam#scammer#spyware#scareware#adware#phishing#adrion_ir#adrion

0 notes

Photo

. توصیه دیوان محاسبات دولت ایالات متحده به ناسا درخصوص ارتقای مقاوم سازی محافظتی در برابر حملات سایبری به تازگی دیوان محاسبات دولت آمریکا نامه ای به ناسا حاوی پیشنهاد اقدامات امنیتی متعدد ارسال نموده تا تلاش کند آژانس فضایی در برابر حملات سایبری مقاوم تر شود. ناسا یکی از آژانس های متعدد در دولت ایالات متحده است که در برابر حملات سایبری آسیب پذیر شناخته می شود و این آسیب پذیری ها، ناسا را تبدیل به کاندیدای اصلی برای پیشرفت های اساسی و الزامی نموده است. مانند هر سازمان بزرگ، ناسا دارای مسائل سازمانی است که اغلب به مشکلات امنیتی مبدل می شوند. اقدامات پیشنهادی دیوان محاسبات دربرگیرنده بسیاری از جوانب است اما لازم بذکر است که ناسا برخی از آنها را از قبل اجرا نموده است. از طرفی ناسا تنها آژانسی نیست که این تغییرات را تجربه می کند. دیوان محاسبات گفته است: ما از سال 1997 امنیت اطلاعات را به عنوان یک ناحیه پر مخاطره در کل دولت مشخص نموه ایم و متعاقباً این ناحیه پر ریسک را به منظور محافظت از زیرساخت های حیاتی سایبری توسعه داده ایم. بر این اساس ، آژانس های فدرال باید اقدامات فوری انجام دهند تا اطمینان حاصل شود که آنها برنامه هایی برای محافظت از سیستم های فن آوری اطلاعات و اطلاعات حساس خود در برابر افزایش خطرات سایبری در اختیار دارند. ناسا با اجرای توصیه های دیوان محاسبات موافقت کرده است. یکی از این توصیه ها روندی معمول است که هر سازمان بزرگی باید آن را انجام دهد؛ یعنی ارزیابی ریسک امنیت سایبری در سراسر سازمان. در نهایت دیوان محاسبات از ناسا می خواهد که نسبت به پوشش سایر اهداف پرخطر شامل بهبود مدیریت کسب و کار IT، بهبود مدیریت استراتژیک سرمایه های انسانی، اطمینان از امنیت سایبری و امنیت پرسنل؛ اقدام نماید. برخی از این اقدامات در حال حاضر در حال اجرا هستند و باید تا پایان سال نهایی شوند. #bitdefender #adrion #adrion_ir #nasa #us #gao #cybersecurity #isms #IT #بیت_دیفندر #آدرین #ناسا #آمریکا #امنیت_سایبری #امنیت — view on Instagram https://ift.tt/36awKz3

1 note

·

View note

Photo

محافظت از بیش از پانصد میلیون دستگاه کامپیوتری، بیت دیفندر را به رهبر جهانی در زمینه امنیت سایبری تبدیل نموده است. آدرین؛ نماینده رسمی محصولات امنیتی بیت دیفندر در ایران #bitdefender #cybersecurity #leader #globalleader #500million #adrion #adrion_ir #network #networksecurity #بیت_دیفندر #آدرین #امنیت #شبکه #امنیت_سایبری #رهبر #لیدر — view on Instagram https://ift.tt/3ag32sN

1 note

·

View note

Photo

. مارک کلرمن، توسعه دهنده نرم افزاری کمپانی IONOS، اخیراً یک نقص امنیتی مهم در هسته لینوکس کشف کرده است که میتواند به مهاجمان اجازه دهد تا با بازنویسی دادههای دلخواه در هر فایل فقط خواندنی، سیستمهای آسیبپذیر را کنترل کنند. این آسیبپذیری که Dirty Pipe نامیده میشود و تحت عنوان CVE-2022-0847 با امتیاز CVSS معادل 7.8 شناخته شده است، میتواند به افزایش سطح دسترسی منجر شود، زیرا فرآیندهای غیرمجاز میتوانند کد را به فرآیندهای ریشه تزریق کنند. محققان معتقدند این نقص هسته از نسخه 5.8 وجود داشته است زیرا شباهت هایی با Dirty Cow (CVE-2016-5195) که در اکتبر 2016 به عنوان یک آسیب پذیری ظاهر شد، دارد. "یک کاربر محلی غیرمجاز میتواند از این نقص برای نوشتن در صفحات در حافظه پنهان صفحه که توسط فایلهای فقط خواندنی پشتیبانی میشوند استفاده کند و به این ترتیب دسترسی خود را در سیستم افزایش دهد." به عبارت دیگر، این آسیبپذیری میتواند به عوامل تهدید اجازه دهد عملیات مختلفی را روی سیستم در معرض خطر انجام دهند. به عنوان مثال، آنها میتوانند رمز عبور کاربر اصلی را با دستکاری فایلهای حساس مانند /etc/passwd حذف کنند، باینریهای دلخواه را با دسترسی بالا اجرا کنند، یا با افزودن کلیدهای SSH، دسترسی از راه دور را فعال کنند. بدتر از آن، این نقص به مجوزهای نوشتن نیاز ندارد و روی اسنپ شات های btrfs فقط خواندنی، mount های فقط خواندنی (از جمله درایو نوری) و فایل های غیر قابل تغییر قابلیت اعمال دارد و دلیل این امر آن است که Cache صفحه همیشه (توسط هسته) قابل نوشتن است و نوشتن در یک Pipe هرگز هیچ مجوزی را بررسی نمی کند. ⚠️ این آسیبپذیری در نسخههای لینوکس کرنل 5.16.11، 5.15.25 و 5.10.102 اصلاح شده است. با توجه به سطح تهدید این آسیبپذیری و سهولت استفاده از آن، کاربران باید سرورهای لینوکس خود را بهروزرسانی کنند و توزیعهای لینوکس خود را در اسرع وقت وصله نمایند. #bitdefender #adrion #adrion_ir #linux #kernel #vulnerability #cve_2022_0847 #dirtypipe #industrynews #بیت_دیفندر #آدرین #لینوکس #امنیت #آسیب_پذیری #کرنل — view on Instagram https://ift.tt/gVvtcYy

0 notes

Photo

. . هانی پات های بیت دیفندر در حال گزارش حملات روز صفر Log4Shell با نیاز به وصله بلادرنگ می باشند. Log4shell یک آسیب پذیری روز صفر در کتابخانه Log4j جاوا است که به مهاجمان اجازه می دهد تا اسکریپت هایی را بر روی سرورهای مورد هدف، به منظور کنترل کامل از راه دور، بارگزاری و اجرا نمایند. هانی پات های بیت دیفندر با شروع به ثبت این حملات بر شدت این آسیب پذیری ها تاکید ویژه دارند. Log4j صرفا یک کتابخانه جاوا نیست و در بسیاری از سرورها و سرویس های خدماتی در سراسر جهان تعبیه شده است و توسط شرکت هایی مانند Apple، Amazon، VMWare، Apachi، Elastic و بسیاری دیگر مورد استفاده می باشد. Log4Shell (CVE-2021-44228) دارای امتیاز 10/10 است، بدین معنی که مهاجمان می توانند از راه دور و بدون هیچ ورودی از جانب قربانی از آن سواستفاده کنند. قطعاً تخمین تاثیر عظیم Log4Shell دشوار خواهد بود. بنیاد نرم افزار آپاچی یک وصله اضطراری عرضه نموده و اکنون Log4j 2.15.0 در دسترس عموم است. شبکه جهانی هانی پات های بیت دیفندر شاهد تلاش فعالانه مهاجمان برای به خطر انداختن سرویس های مختلف وب هستند. تعداد کل اسکنهای استفاده از Log4Shell در یک روز سه برابر افزایش یافته است، به این معنی که به احتمال زیاد ما در ابتدای راه هستیم. در حالی که اکثر اسکن ها هدف خاصی ندارند، به نظر می رسد حدود 20 درصد از تلاش ها در جستجوی سرویس های آسیب پذیر Apache Solr هستند. اکثر این اسکن ها از آدرس های IP مستقر در روسیه نشأت می گیرند. این آسیب پذیری بر روی محصولات VMWare نظیر vCenter، Horizon، NSX و ... ؛ تاثیر بسیار مخربی دارد و تلاش برای بهره برداری از این آسیب پذیری در سطح گسترده توسط VMWare نیز تایید شده است. باید توجه داشت که مهاجمان قادر به استفاده از این آسیب پذیری برای حملات باج افزاری و رمزگذاری تمامی ماشین های مجازی بر روی بستر VMWare خواهند بود. ما معتقدیم که در حال حاضر شاهد شروع یک کمپین بسیار طولانی هستیم!!! برای پیشگیری و وصله این آسیب پذیری با ما تماس بگیرید. #bitdefender #adrion #adrion_ir #log4shell #log4j #vmware #apple #amazon #apachi #vcenter #ransomware #hack #vulnerability #zeroday #honeypot #securitynews #بیت_دیفندر #آدرین #حمله_سایبری #افتا — view on Instagram https://ift.tt/33KeiiT

0 notes

Photo

. ⚠️افشای اعتبارنامه های رایج مورد استفاده مجرمان در حملات دیکشنری اینترنت اشیا⚠️ هکرها کورکورانه حمله نمیکنند. مردم عادی پشت دستگاه های IoT هستند و آنها اشتباه می کنند.یکی از رایج ترین اشتباهات این است که هرگز رمزهای عبور پیش فرض را تغییر ندهید یا رمزهای ضعیف را انتخاب کنید.با استفاده از تلهمتری Bitdefender، ما نگاهی دقیقتر به رایجترین اعتبارنامههایی میاندازیم که مجرمان هنگام تلاش برای به خطر انداختن دستگاههای IoT از آنها استفاده میکنند. بسیاری از مردم دستگاههای IoT را در خانههای خود راهاندازی میکنند و به خود زحمت تغییر اعتبار دسترسی پیشفرض را نمی دهند یا آنها را ساده انتخاب میکنند تا به سرعت وارد شوند. روترها به ویژه، در برابر این عمل مستعد و آسیب پذیر هستند زیرا آنها اغلب بر شبکه های کل دستگاه های IoT نظارت می کنند. بیت دیفندر در موقعیت منحصر به فردی قرار دارد تا ببیند مهاجمان در هنگام تلاش برای به خطر انداختن یک دستگاه چه می کنند. آنها اغلب حملات دیکشنری را با استفاده از لیستی از نامهای کاربری و رمزهای عبور رایج، اجرا میکنند. زیرا میدانند که احتمال زیادی وجود دارد که قربانیان نتوانستهاند آنها را تغییر دهند. بیت دیفندر شبکه ای از هانی پات ها را راه اندازی می کند که مجرمان سخت افزاری واقعی را پیدا می کنند. این سختافزارها به دقت رصد میشود و به محققان امنیتی اجازه میدهد تا هر قدمی که هکر در طول حمله برمیدارد، از جمله اعتبارنامهها را دنبال کنند. ✅هانی پات های Telnet پروتکل Telnet هنوز هم مورد استفاده قرار می گیرد، اگرچه برخی از شرکت ها شروع به حذف تدریجی آن کرده اند. این پروتکل دارای مشکلات امنیتی جدی است و نباید در صورت عدم استفاده باز بماند. اوضاع زمانی بدتر می شود که برخی از سازندگان، آن را به طور پیش فرض در دستگاه ها فعال و آنها را در برابر حملات آسیب پذیر می کنند. ✅هانی پات های SSH حتی اگر SSH امنتر از Telnet در نظر گرفته شود، رمز عبور ضعیف یا پیشفرض همچنان به عنوان یک مشکل باقی میماند. در حالی که ارتباط از طریق SSH رمزگذاری شده است، اگر مهاجم بتواند اعتبارنامه ها را حدس بزند، این رمزگذاری کمکی نمی کند. 🔔همانطور که مشاهده می کنید بسیاری از تلاشهای مهاجمان برای به خطر انداختن دستگاهها صرفاً با تغییر نامهای کاربری و رمزهای عبور پیشفرض یا با بهبود گذرواژههای موجود، خنثی میشود. #bitdefender #adrion #adrion_ir #dictionaryattack #honeypot #ssh #telnet #cybersecurity #industrynews #smarthome #IoT #بیت_دیفندر #آدرین — view on Instagram https://ift.tt/3lquoEi

0 notes

Photo

. انتشار آسیب پذیری روز صفر بروزرسانی شده برای سیستم های ویندوزی پس از وصله سه شنبه مایکروسافت یک محقق امنیتی یک بای پس برای آسیبپذیری روز صفر منتشر کرده است که مایکروسافت به تازگی در آخرین وصله روز سه شنبه ، آن را بسته است. از قضا، این وصله در ابتدا پس از گزارشی از همان محقق امنیتی، منتشر شد. شرکتها معمولاً به سرعت آسیبپذیریهای روز صفر را میبندند، زیرا اگر توسط عوامل تهدید مورد سواستفاده قرار گیرند، میتوانند آسیبهای قابل توجهی به بار آورند. محققان معمولاً یک دوره افشای 90 روزه و گاهی طولانیتر را دنبال میکنند و به شرکتها زمان میدهند تا مشکل را برطرف کنند. در این شرایط، مایکروسافت یک وصله برای مشکلی که توسط عبدالحمید ناصری شناسایی شده بود، با عنوان “Windows Installer Elevation of Privilege Vulnerability” (CVE-2021-41379) منتشر کرد. در حالی که امتیاز بالایی ندارد، به این معنی که به راحتی قابل بهره برداری نیست، اما همچنان یک مشکل است زیرا مهاجمان می توانند فایل های مورد هدف روی یک سیستم را حذف کنند. بلافاصله پس از انتشار وصله برای CVE-2021-41379، همان محقق امنیتی با نگاهی دقیق و تجزیه تحلیل وصله ارائه شده؛ متوجه شد که هنوز هم می توان با ایجاد تغییراتی کوچک از یک سیستم سواستفاده کرد. ناصری در این خصوص توضیح داد که به دلیل پیچیدگی این آسیب پذیری، بهترین راه حل موجود تا زمان نگارش این مقاله این است که منتظر بمانید تا مایکروسافت یک وصله امنیتی را منتشر کند. ��ر تلاشی برای وصله مستقیم باینری، نصب کننده ویندوز را خراب خواهد کرد. بنابراین بهتر است صبر کنید و ببینید که چگونه مایکروسافت دوباره وصله را بهینه می کند. مدتی طول می کشد تا مایکروسافت وصله جدیدی برای آسیب پذیری اصلاح شده منتشر کند، اما این شرکت ممکن است کمی سریعتر حرکت کند زیرا محقق همچنین یک اثبات مفهومی و فایل های لازم برای تکثیر آسیب پذیری در هر سیستم آسیب دیده را ارائه کرده است، که شامل ویندوز 10، ویندوز 11 و ویندوز سرور می شود. #bitdefender #adrion #adrion_ir #vulnerability #zeroday #microsoft #patch #update #thuesday #cve #industrynews #بیت_دیفندر #آدرین #امنیت #امنیت_سایبری #هک #وصله #آپدیت #مایکروسافت #آسیب_پذیری — view on Instagram https://ift.tt/3HLJa29

0 notes

Photo

. 🔔 تحقیقات جدید نشان میدهد که هکرها برای حدس زدن رمزهای عبور قوی تلاش نمی کنند. 🔔 اینجا در Bitdefender، ما مدتهاست که بر اهمیت استفاده از رمزهای عبور قوی تاکید کردهایم. با استفاده از تحقیقات، سناریوهای مورد استفاده و کمپین های سرگرم کننده، نشان داده ایم که طولانی تر بودن آنها بهتر است. اکنون، یک محقق در مایکروسافت شواهدی در دست دارد که نشان میدهد هکرها ممکن است حتی به خود زحمت حدس زدن رمز عبور شما را در صورتی که بیش از حد طولانی یا پیچیده باشد، ندهند. در مطالعات اخیر درباره رفتارهای آنلاین، Bitdefender دریافت که تقریباً 60٪ از مصرف کنندگان را می توان "در معرض دید" تلقی کرد و تنها 11٪ آنها را می توان از نظر وضعیت و اقدامات امنیت سایبری "امن" توصیف کرد. در یک یافته کلیدی، مدیریت ضعیف رمز عبور به عنوان یک آسیب پذیری اصلی شناخته شد. راس بیوینگتون ، مدیر واحد فریب مایکروسافت در مصاحبه با The Record می گوید: ((من مدارک وارد شده از بیش از 25 میلیون حمله Brute Force علیه SSH را تجزیه و تحلیل کردم و این معادل 30 روز داده موجود در شبکه حسگر مایکروسافت است.)) در حوزه امنیت، فریب، شیوه راهاندازی «هانیپاتها» (فریبها، تلهها و غیره) برای فریب هکرها برای افشای شیوههای عملیاتی خود را توصیف میکند. او ادامه می دهد: ((۷۷ درصد مربوط به این تلاشها از رمز عبوری بین ۱ تا ۷ کاراکتر استفاده کرده اند. گذرواژه بیش از 10 کاراکتر تنها در 6 درصد موارد مشاهده شد.)) تنها 7 درصد از تلاشهای Brute-Force که بیوینگتون تجزیه و تحلیل کرده، شامل یک کاراکتر خاص (#$%^&* و غیره) بود. 39 درصد حداقل یک عدد داشتند و هیچکدام از گذرواژههای حاوی فضای خالی استفاده نکردند. به عبارت دیگر، اگر با استفاده از حروف، اعداد و کاراکترهای خاص - از جمله فاصله - به راهاندازی یک رمز عبور 10 کاراکتری بپردازید، شانس بسیار خوبی برای حفظ امنیت حسابهای آنلاین خود دارید. #bitdefender #adrion #adrion_ir #hacker #password @therecord_media @bitdefender #industrynews #digitalprivacy #research #بیت_دیفندر #آدرین #هک #هکر #پسورد #اخبار #تحقیق #امنیت_سایبری — view on Instagram https://ift.tt/3oRpUaB

0 notes